Visual Paradigm Desktop |

Visual Paradigm Desktop |  Visual Paradigm Online

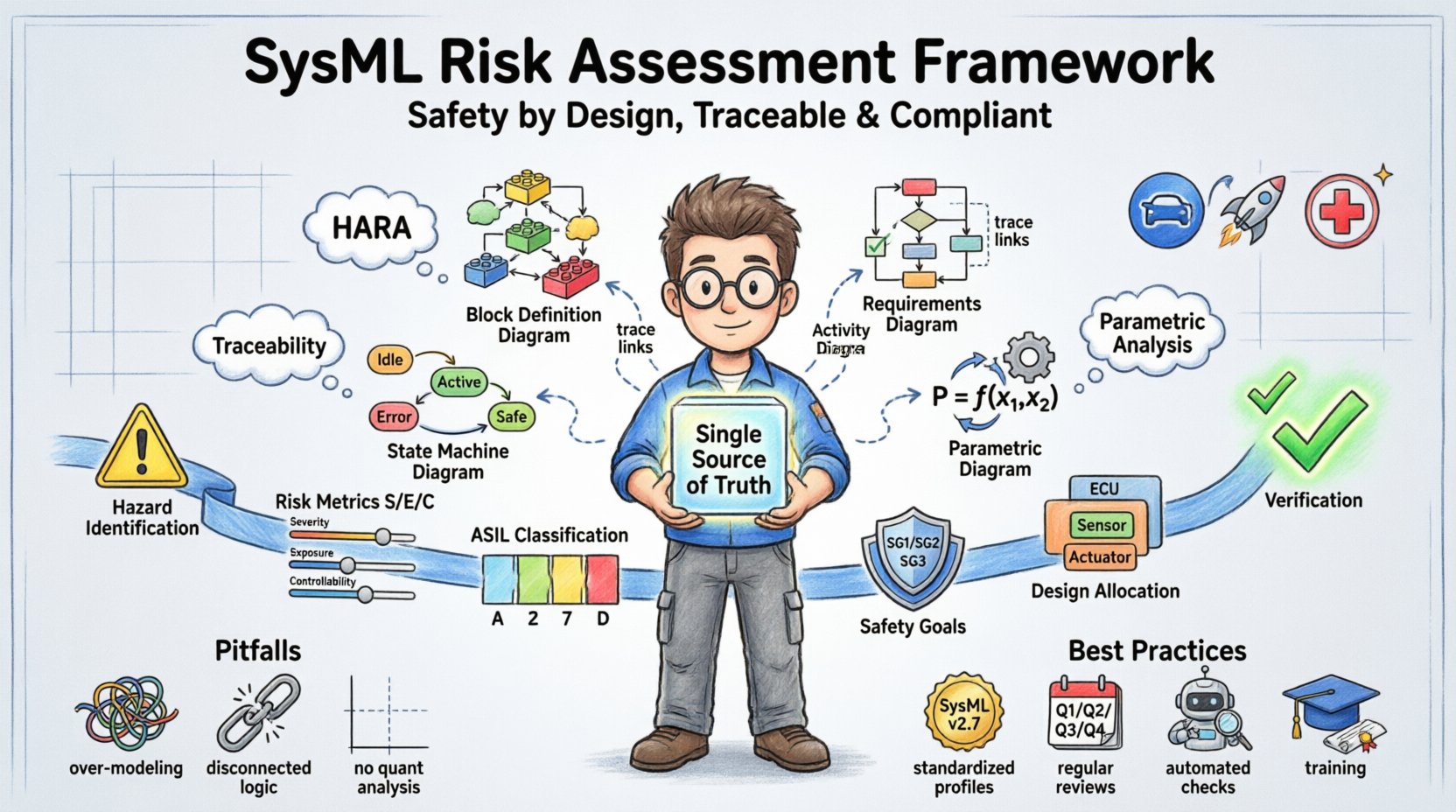

Visual Paradigm OnlineNo cenário da engenharia de sistemas complexos, a segurança não é uma consideração posterior; é um requisito fundamental. À medida que as arquiteturas tornam-se mais interconectadas e autônomas, os métodos utilizados para validar a integridade da segurança devem evoluir. A Engenharia de Sistemas Baseada em Modelos (MBSE), utilizando a Linguagem de Modelagem de Sistemas (SysML), oferece uma abordagem sólida para integrar a avaliação de riscos diretamente no ciclo de vida do projeto. Este guia explora como construir um marco de avaliação de riscos em um ambiente SysML, garantindo conformidade com padrões da indústria sem depender de ferramentas proprietárias específicas.

Ao incorporar a análise de perigos e os objetivos de segurança no modelo do sistema, os engenheiros obtêm uma única fonte de verdade. Essa abordagem reduz silos, melhora a rastreabilidade e permite a detecção precoce de falhas no projeto. As seções a seguir detalham a arquitetura, a metodologia e as melhores práticas para implementar este marco.

O SysML fornece uma sintaxe flexível e padronizada para descrever requisitos do sistema, estrutura, comportamento e parâmetros. Diferentemente das abordagens tradicionais baseadas em documentos, os modelos SysML são executáveis e analisáveis. Para domínios críticos para a segurança, como automotivo, aeroespacial e dispositivos médicos, essa capacidade é crucial. A linguagem permite que engenheiros definam propriedades de segurançajuntamente com requisitos funcionais.

Principais vantagens de usar o SysML em contextos críticos para a segurança incluem:

Integrar a avaliação de riscos exige uma abordagem estruturada. Envolve definir estereótipos ou perfis específicos no ambiente SysML para representar entidades de risco. Isso garante que os dados de risco sejam tratados com o mesmo rigor dos requisitos funcionais.

O processo de integração geralmente segue estes passos:

Essa mapeamento estruturado garante que cada restrição de segurança seja considerada na fase de projeto.

Tipos diferentes de avaliações de risco mapeiam para diagramas SysML diferentes. Compreender essa correlação ajuda a organizar o modelo de forma eficaz.

| Atividade de Risco | Diagrama Primário SysML | Elementos Principais |

|---|---|---|

| Análise de Riscos | Diagrama de Definição de Blocos | Blocos, Estereótipos de Risco |

| Rastreabilidade de Requisitos | Diagrama de Requisitos | Requisitos, Links de Rastreabilidade |

| Análise de Falhas Funcionais | Diagrama de Atividade | Nós, Fluxos, Pontos de Decisão |

| Confiabilidade Quantitativa | Diagrama Paramétrico | Restrições, Variáveis, Equações |

| Lógica de Segurança Baseada em Estados | Diagrama de Máquina de Estados | Estados, Transições, Guardas |

A Análise de Riscos e Avaliação de Risco (HARA) é um processo crítico na engenharia de segurança, especialmente em contextos automotivos regidos pela ISO 26262. Em um framework SysML, o HARA não é um documento separado, mas uma visão dentro do modelo.

Ao realizar a HARA, os engenheiros identificam riscos associados às funções do sistema. Cada risco é então analisado quanto à gravidade, exposição e controlabilidade. Essas características são armazenadas como propriedades no elemento de risco.

Passos para a Implementação da HARA:

Esta abordagem garante que a alocação do ASIL seja visível e rastreável em toda a arquitetura. Evita que os objetivos de segurança fiquem desconectados do projeto real.

Uma vez identificados os riscos e avaliados os riscos, são derivados os objetivos de segurança. Um objetivo de segurança é uma restrição de alto nível projetada para reduzir o risco a um nível aceitável. No SysML, esses objetivos são tratados como requisitos de nível superior.

A alocação de objetivos de segurança envolve distribuir a responsabilidade entre os componentes do sistema. É aqui que o Diagrama de Definição de Blocostorna-se essencial. Os engenheiros definem blocos que representam sub-sistemas e alocam restrições de segurança a eles.

Práticas-Chave para Alocação:

Mantendo esses links, o modelo serve como um documento vivo que comprova a conformidade. Auditores podem rastrear desde o risco até o elemento de design específico e seu teste de verificação.

A rastreabilidade é a base de qualquer processo crítico para a segurança. Fornece as provas necessárias para demonstrar que os requisitos de segurança foram atendidos. No SysML, a rastreabilidade é alcançada por meio de relações entre elementos.

Tipos de Links de Rastreabilidade:

Uma matriz de rastreabilidade robusta pode ser gerada a partir do modelo. Essa matriz mostra a cobertura dos requisitos de segurança ao longo do design. Se um perigo for modificado, o modelo pode ser analisado para identificar quais requisitos e testes são afetados.

Benefícios da Rastreabilidade Automatizada:

Embora o SysML ofereça capacidades poderosas, seu uso inadequado pode levar ao acúmulo de modelos e confusão. Existem várias armadilhas comuns ao implementar frameworks de avaliação de risco.

1. Sobremodelagem

Criar um modelo muito detalhado pode obscurecer a lógica de segurança. Foque nos elementos que afetam a integridade de segurança. Não modele cada recurso menor se ele não afetar o perfil de risco.

2. Lógica de Segurança Desconectada

Garantir que os requisitos de segurança estejam ligados ao modelo funcional é essencial. Se a lógica de segurança existir em um documento separado, a rastreabilidade é interrompida. Sempre integre as restrições de segurança no modelo principal do sistema.

3. Falta de Análise Quantitativa

A análise qualitativa é frequentemente insuficiente para sistemas de alta segurança. Use diagramas paramétricos para realizar análises quantitativas de confiabilidade sempre que possível. Isso fornece dados concretos para sustentar as afirmações de segurança.

4. Ignorar a Evolução

Sistemas evoluem. O framework de avaliação de risco deve suportar o desenvolvimento iterativo. Certifique-se de que o modelo esteja estruturado para permitir atualizações sem quebrar os links de rastreabilidade existentes.

Melhores Práticas para o Sucesso:

Diferentes indústrias têm considerações específicas de risco. O SysML é extensível, permitindo a criação de perfis específicos do domínio. Por exemplo, a segurança funcional na indústria automobilística difere da segurança em dispositivos médicos.

Específicos Automotivos:

Específicos de Dispositivos Médicos:

Ao adaptar o perfil SysML ao domínio, o modelo torna-se mais relevante e passível de ação. Essa personalização permite atributos específicos únicos dos padrões da indústria.

A análise qualitativa diz o que pode dar errado. A análise quantitativa diz quão provável é que dê errado. O SysML suporta isso por meio de diagramas paramétricos.

Esses diagramas definem restrições matemáticas entre variáveis. Na avaliação de riscos, isso é usado para calcular probabilidades de falha sob demanda (PFD) ou probabilidade média de falha sob demanda (PFAD).

Componentes Principais:

Ao resolver essas equações, o modelo pode revelar se o projeto atual atende às metas de segurança. Se o risco calculado ultrapassar o limite, o modelo destaca o gargalo. Isso permite a otimização antes da prototipagem física.

Implementar um framework de avaliação de riscos baseado em SysML exige uma abordagem em fases. Avançar rapidamente na modelagem sem um plano pode levar a um retrabalho significativo.

Fase 1: Definição

Defina o perfil de segurança e as categorias específicas de risco a serem modeladas. Estabeleça as convenções de nomeação e os padrões para o projeto.

Fase 2: Protótipo

Selecione um subsistema ou um objetivo de segurança específico para modelar. Teste o fluxo de trabalho desde a identificação de perigos até a verificação. Aperfeiçoe o processo com base nas descobertas.

Fase 3: Expansão

Expanda o modelo para cobrir todo o sistema. Integre com outros domínios de engenharia, como software e hardware.

Fase 4: Manutenção

Estabeleça um processo de governança para atualizações do modelo. Certifique-se de que as alterações sejam revisadas quanto ao impacto na segurança.

A conformidade com padrões como a ISO 26262, a IEC 61508 e a DO-178C é frequentemente obrigatória. Um modelo SysML serve como repositório de evidências para esses padrões.

Áreas-Chave de Conformidade:

O modelo fornece a estrutura para gerenciar essas evidências. Relatórios gerados a partir do modelo podem ser usados diretamente em apresentações para auditorias, desde que o modelo esteja bem estruturado e os dados sejam precisos.

Construir uma arquitetura crítica para a segurança é uma responsabilidade que exige precisão. A transição da engenharia baseada em documentos para a engenharia baseada em modelos representa uma mudança significativa na forma como a segurança é gerenciada. Ao aproveitar o SysML, as organizações podem criar um caso de segurança transparente, rastreável e analisável.

O framework descrito aqui não é uma configuração única, mas uma prática contínua. Exige disciplina para manter os links e rigor para atualizar o modelo à medida que o sistema evolui. No entanto, o benefício é um sistema mais seguro por design, com evidências claras de conformidade. A integração da avaliação de riscos no modelo garante que a segurança não seja uma verificação externa, mas uma propriedade interna da arquitetura.

À medida que os sistemas se tornam mais complexos, as ferramentas usadas para gerenciar essa complexidade devem ser igualmente sofisticadas. O SysML fornece a estrutura necessária para enfrentar esse desafio. Ao seguir as diretrizes descritas acima, engenheiros podem construir frameworks que resistem ao teste do tempo e da análise rigorosa. O foco permanece na clareza, rastreabilidade e na busca incessante pela integridade da segurança.