Visual Paradigm Desktop |

Visual Paradigm Desktop |  Visual Paradigm Online

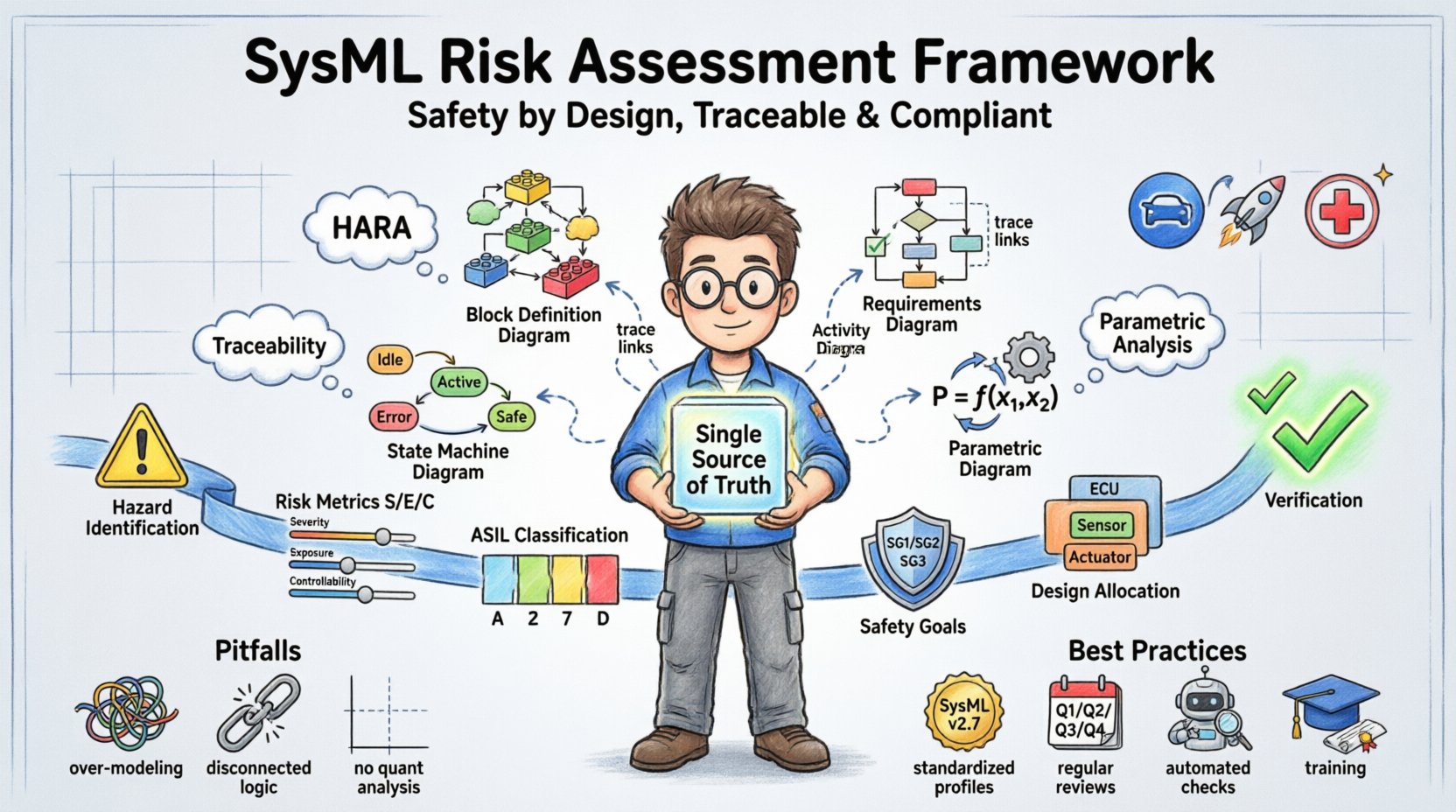

Visual Paradigm OnlineEn el panorama de la ingeniería de sistemas complejos, la seguridad no es una consideración posterior; es un requisito fundamental. A medida que las arquitecturas se vuelven más interconectadas y autónomas, los métodos utilizados para validar la integridad de la seguridad deben evolucionar. La ingeniería de sistemas basada en modelos (MBSE) utilizando el Lenguaje de Modelado de Sistemas (SysML) ofrece una vía sólida para integrar la evaluación de riesgos directamente en el ciclo de vida del diseño. Esta guía explora cómo construir un marco de evaluación de riesgos dentro de un entorno SysML, asegurando el cumplimiento de las normas industriales sin depender de herramientas propietarias específicas.

Al incorporar el análisis de peligros y los objetivos de seguridad en el modelo del sistema, los ingenieros obtienen una única fuente de verdad. Este enfoque reduce los silos, mejora la trazabilidad y permite la detección temprana de defectos en el diseño. Las siguientes secciones detallan la arquitectura, la metodología y las mejores prácticas para implementar este marco.

SysML proporciona una sintaxis flexible y estandarizada para describir los requisitos del sistema, su estructura, su comportamiento y sus parámetros. A diferencia de los enfoques tradicionales basados en documentos, los modelos de SysML son ejecutables y analizables. Para dominios críticos para la seguridad, como los automotrices, aeroespaciales y de dispositivos médicos, esta capacidad es crucial. El lenguaje permite a los ingenieros definir propiedades de seguridadjunto con los requisitos funcionales.

Las principales ventajas de utilizar SysML en contextos críticos para la seguridad incluyen:

Integrar la evaluación de riesgos requiere un enfoque estructurado. Implica definir estereotipos o perfiles específicos dentro del entorno SysML para representar entidades de riesgo. Esto asegura que los datos de riesgo se traten con la misma rigurosidad que los requisitos funcionales.

El proceso de integración suele seguir estos pasos:

Esta asignación estructurada garantiza que cada restricción de seguridad se tenga en cuenta durante la fase de diseño.

Diferentes tipos de evaluaciones de riesgo se asignan a diferentes diagramas SysML. Comprender esta correlación ayuda a organizar el modelo de forma eficaz.

| Actividad de riesgo | Diagrama principal SysML | Elementos clave |

|---|---|---|

| Análisis de peligros | Diagrama de definición de bloques | Bloques, estereotipos de peligro |

| Rastreabilidad de requisitos | Diagrama de requisitos | Requisitos, enlaces de rastreo |

| Análisis de fallos funcionales | Diagrama de actividad | Nodos, flujos, puntos de decisión |

| Fiabilidad cuantitativa | Diagrama paramétrico | Restricciones, variables, ecuaciones |

| Lógica de seguridad basada en estados | Diagrama de máquina de estados | Estados, transiciones, guardas |

El análisis de peligros y evaluación de riesgos (HARA) es un proceso crítico en la ingeniería de seguridad, especialmente en contextos automotrices regidos por la ISO 26262. En un marco SysML, el HARA no es un documento separado, sino una vista dentro del modelo.

Al realizar HARA, los ingenieros identifican los peligros asociados con las funciones del sistema. Cada peligro se analiza posteriormente en cuanto a gravedad, exposición y controlabilidad. Estas características se almacenan como propiedades en el elemento de peligro.

Pasos para la implementación de HARA:

Este enfoque garantiza que la asignación de ASIL sea visible y rastreable en toda la arquitectura. Evita que los objetivos de seguridad se desconecten del diseño real.

Una vez identificados los peligros y evaluados los riesgos, se derivan los objetivos de seguridad. Un objetivo de seguridad es una restricción de alto nivel diseñada para reducir el riesgo a un nivel aceptable. En SysML, estos objetivos se tratan como requisitos de nivel superior.

La asignación de objetivos de seguridad implica distribuir la responsabilidad entre los componentes del sistema. Aquí es donde el Diagrama de Definición de Bloquesse vuelve esencial. Los ingenieros definen bloques que representan subsistemas y asignan restricciones de seguridad a ellos.

Prácticas clave para la asignación:

Manteniendo estas conexiones, el modelo actúa como un documento vivo que demuestra el cumplimiento. Los auditores pueden rastrear desde el peligro hasta el elemento de diseño específico y su prueba de verificación.

La rastreabilidad es la columna vertebral de cualquier proceso crítico para la seguridad. Proporciona la evidencia necesaria para demostrar que se han cumplido los requisitos de seguridad. En SysML, la rastreabilidad se logra mediante relaciones entre elementos.

Tipos de enlaces de trazabilidad:

Se puede generar una matriz de trazabilidad robusta a partir del modelo. Esta matriz muestra la cobertura de los requisitos de seguridad en el diseño. Si se modifica un peligro, el modelo se puede analizar para identificar qué requisitos y pruebas se ven afectados.

Beneficios de la trazabilidad automatizada:

Aunque SysML ofrece capacidades potentes, su uso inadecuado puede provocar un aumento excesivo del modelo y confusión. Existen varios errores comunes al implementar marcos de evaluación de riesgos.

1. Sobremodelado

Crear un modelo demasiado detallado puede ocultar la lógica de seguridad. Enfóquese en los elementos que afectan la integridad de la seguridad. No modele cada característica menor si no afecta el perfil de riesgo.

2. Lógica de seguridad desconectada

Asegurarse de que los requisitos de seguridad estén enlazados con el modelo funcional es fundamental. Si la lógica de seguridad existe en un documento separado, la trazabilidad se interrumpe. Siempre integre las restricciones de seguridad dentro del modelo principal del sistema.

3. Falta de análisis cuantitativo

El análisis cualitativo a menudo es insuficiente para sistemas de alta seguridad. Utilice diagramas paramétricos para realizar análisis cuantitativo de fiabilidad cuando sea posible. Esto proporciona datos concretos para respaldar las afirmaciones de seguridad.

4. Ignorar la evolución

Los sistemas evolucionan. El marco de evaluación de riesgos debe apoyar el desarrollo iterativo. Asegúrese de que el modelo esté estructurado para permitir actualizaciones sin romper los enlaces de trazabilidad existentes.

Mejores prácticas para el éxito:

Diferentes industrias tienen consideraciones específicas de riesgo. SysML es extensible, lo que permite la creación de perfiles específicos del dominio. Por ejemplo, la seguridad funcional en el sector automotriz difiere de la seguridad en dispositivos médicos.

Aspectos específicos del sector automotriz:

Aspectos específicos de dispositivos médicos:

Al adaptar el perfil de SysML al dominio, el modelo se vuelve más relevante y accionable. Esta personalización permite atributos específicos que son únicos de los estándares industriales.

El análisis cualitativo te dice qué puede salir mal. El análisis cuantitativo te dice cuán probable es que salga mal. SysML lo apoya mediante diagramas paramétricos.

Estos diagramas definen restricciones matemáticas entre variables. Para la evaluación de riesgos, se utiliza para calcular probabilidades de fallo bajo demanda (PFD) o probabilidad promedio de fallo bajo demanda (PFAD).

Componentes clave:

Al resolver estas ecuaciones, el modelo puede revelar si el diseño actual cumple con los objetivos de seguridad. Si el riesgo calculado supera el umbral, el modelo destaca el cuello de botella. Esto permite la optimización antes de la prototipación física.

Implementar un marco de evaluación de riesgos basado en SysML requiere un enfoque por fases. Apresurarse en el modelado sin un plan puede llevar a una reestructuración significativa.

Fase 1: Definición

Defina el perfil de seguridad y las categorías específicas de riesgo que se modelarán. Establezca las convenciones de nomenclatura y los estándares para el proyecto.

Fase 2: Prototipo

Seleccione un subconjunto o una meta de seguridad específica para modelar. Pruebe el flujo de trabajo desde la identificación de peligros hasta la verificación. Refine el proceso según los hallazgos.

Fase 3: Expansión

Extienda el modelo para cubrir todo el sistema. Integre con otros dominios de ingeniería, como software y hardware.

Fase 4: Mantenimiento

Establezca un proceso de gobernanza para las actualizaciones del modelo. Asegúrese de que los cambios se revisen en cuanto a su impacto en la seguridad.

El cumplimiento de estándares como ISO 26262, IEC 61508 y DO-178C suele ser obligatorio. Un modelo SysML sirve como repositorio de evidencia para estos estándares.

Áreas clave de cumplimiento:

El modelo proporciona la estructura para gestionar esta evidencia. Los informes generados a partir del modelo pueden utilizarse directamente en presentaciones de auditoría, siempre que el modelo esté bien estructurado y los datos sean precisos.

Construir una arquitectura crítica para la seguridad es una responsabilidad que exige precisión. La transición de la ingeniería basada en documentos a la ingeniería basada en modelos representa un cambio significativo en la forma en que se gestiona la seguridad. Mediante el uso de SysML, las organizaciones pueden crear un caso de seguridad transparente, rastreable y analizable.

El marco descrito aquí no es una configuración única, sino una práctica continua. Requiere disciplina para mantener los enlaces y rigor para actualizar el modelo a medida que evoluciona el sistema. Sin embargo, la recompensa es un sistema más seguro por diseño, con evidencia clara de cumplimiento. La integración de la evaluación de riesgos en el modelo asegura que la seguridad no sea una verificación externa, sino una propiedad interna de la arquitectura.

A medida que los sistemas se vuelven más complejos, las herramientas utilizadas para gestionar esa complejidad deben ser igualmente sofisticadas. SysML proporciona la estructura necesaria para enfrentar este desafío. Siguiendo las pautas descritas anteriormente, los ingenieros pueden construir marcos que resisten la prueba del tiempo y la revisión. El enfoque sigue centrado en la claridad, la trazabilidad y la búsqueda incansable de la integridad de la seguridad.